Please do these exercises!

Wenn ihr ein Wort nicht kennt, schlagt ihr das hier nach : www.dict..cc

http://www.english-4u.de/plural_ex1.htm

http://www.english-4u.de/plural_ex2.htm

http://www.english-4u.de/plural_ex3.htm

http://www.english-4u.de/pers_pronouns_ex1.htm

http://www.english-4u.de/pers_pronouns_ex2.htm

http://www.english-4u.de/pers_pronouns_ex3.htm

http://www.english-4u.de/time_ex1.htm

http://www.english-4u.de/time_ex2.htm

http://www.english-4u.de/time_ex3.htm

Who, Where, What, How, Why, When

http://www.english-4u.de/question_words_ex1.htm

http://www.english-4u.de/question_words_ex2.htm

http://www.english-4u.de/question_words_ex3.htm

my, your, his, her, its, our, your, their (mein, dein, usw.)

http://www.english-4u.de/poss_pronouns_ex1.htm

http://www.english-4u.de/poss_pronouns_ex2.htm

http://www.english-4u.de/poss_pronouns_ex3.htm

http://www.english-4u.de/short_answers_ex1.htm

http://www.english-4u.de/short_answers_ex2.htm

http://www.english-4u.de/short_answers_ex3.htm

http://www.english-4u.de/short_answers_ex4.htm

The quick ones can do therest of the exercises under BEGINNER.

Template installieren und auswählen

http://augenschnapper.de/joomla-3-wie-installiere-ich-ein-anderes-template/

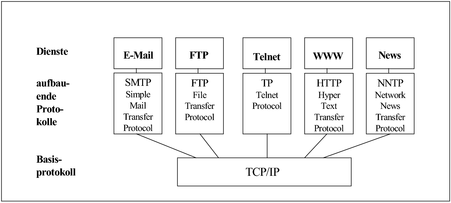

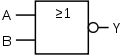

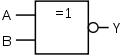

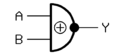

Typen von Logikgattern und Symbolik (Wikipedia)

| Name | Funktion | Symbol in Schaltplan | Wahrheits- tabelle | |||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| IEC 60617-12 : 1997 & ANSI/IEEE Std 91/91a-1991 | ANSI/IEEE Std 91/91a-1991 | DIN 40700 (vor 1976) | ||||||||||||||||||

| Und-Gatter (AND) |

|

|

|

|

||||||||||||||||

| Oder-Gatter (OR) |

|

|

|

|

||||||||||||||||

| Nicht-Gatter (NOT) |

|

|

|

|

||||||||||||||||

| NAND-Gatter (NICHT UND) (NOT AND) |

|

|

|

|

||||||||||||||||

| NOR-Gatter (NICHT ODER) (NOT OR) |

|

|

|

|

||||||||||||||||

| XOR-Gatter (Exklusiv-ODER, Antivalenz) (EXCLUSIVE OR) |

|

|

oder  |

|

||||||||||||||||

| XNOR-Gatter (Nicht-Exklusiv-ODER, Äquivalenz) (EXCLUSIVE NOT OR) |

|

|

oder  |

|

||||||||||||||||

Mehr zu Logikgattern und Wahrheitstabellen (Wikipedia):

Grafikformate im Vergleich (Pixel - Vektor)

Welche Grafikformate gibt es überhaupt und worin unterscheiden sich die einzelnen Grafikformate?

Grafiken lassen sich in zwei Kategorien einteilen:

in Pixelgrafiken und Vektorgrafiken.

Die folgende Tabelle liefert einen groben Vergleich dieser beiden Kategorien:

| Pixelgrafiken (= Rastergrafiken) | Vektorgrafiken | |

|---|---|---|

| Allgemeines | Eine Pixelgrafik besteht aus einer Vielzahl von quadratischen Bildpunkten (Pixel genannt), denen jeweils eine Farbe zugeordnet ist. Die Größe der Grafik hängt von der Anzahl und Größe dieser Bildpunkte ab. Bei der Bearbeitung von Pixelgrafiken werden nicht Formen oder Objekte, sondern die einzelnen Pixel bearbeitet. |

Eine Vektorgrafik enthält im wesentlichen Linien- und Kurveninformationen. Diese werden durch Vektoren definiert, die die Grafiken anhand ihrer geometrischen Eigenschaften beschreiben. Enthalten Vektorgrafiken Beschriftungen, können diese bearbeitbar sein. |

| Grafikformate | TIF, JPG, BMP, PNG, GIF etc. | EPS, AI, CDR, WMF etc. |

| Bearbeitungsprogramme | Adobe Photoshop, Fireworks, PaintShop Pro etc. | Adobe Illustrator, Corel Draw etc. |

| Vorteile |

|

|

| Optimale Anwendungsbereiche | Darstellung von komplexen Bildern, Digitalfotos, gescannte Bilder, Icons | Diagramme, Firmenlogos, geometrische Figuren und Schriften, technische Zeichnungen |

| Worauf bei Satz & Layout zu achten ist |

|

|

Vektorgrafiken – die Bildraster

Vektorgrafiken sind seltener im Internet zu finden, da sie im Consumer-Bereich nur wenig Anwendung finden. Sie bestehen nicht aus einzelnen kleinen Bildpunkten sondern sind aus geometrisch definierten Grundelementen zusammengesetzt und daher eher als mathematische Formelsammlung zu verstehen statt als Bildraster. So bestehen die einzelnen Vektoren aus Linien, Kurven, Kreisen oder Polygonen die in ihrer Zusammensetzung komplexe Grafiken ergeben können. Diese sogenannten Primitiven benötigen nur wenige Angaben. Bei einem Kreis ist dies zum Beispiel die Position des Kreismittelpunktes und sein Radius. Zudem lassen sich verschiedene Eigenschaften wie die Linienstärke, die Konturfarbe oder diverse Füllmuster und Verläufe festlegen.

Daher eigenen sich Vektorgrafiken besonders zur Darstellung von geometrischen Designs und Schriften. Zudem benötigen sie oft bedeutend weniger Speicherplatz als Pixelgrafiken und lassen sich verlustfrei vergrößern oder verkleinern, weshalb sie in der Druckindustrie einen hohen Stellenwert besitzen.

Pixelgrafiken – die Rastergrafiken

Eine Pixelgrafik, auch Bitmap- oder Rastergrafik genannt, besteht hingegen aus einzelnen Bildpunkten, die in einem Raster angeordnet sind und denen jeweils ein Farbwert zugeordnet ist. Diese Grafikart definiert sich daher durch ihre Abmessung aus Höhe und Breite in Pixeln, die auch Bildauflösung genannt wird, sowie durch den Umfang der darstellbaren Farben, den man auch als Farbtiefe bezeichnet.

Rastergrafiken eigenen sich daher hervorragend zur Darstellung von Fotos und komplexen Farbverläufen. Ein großer Nachteil besteht jedoch in der starken Verschlechterung der Bildqualität sobald man diese Grafiken vergrößert, da durch die Rasterung ein sogenannter Treppeneffekt entsteht, welcher die Bilder dann pixelig oder unscharf wirken lässt. Zudem wird bei Bildformaten, wie zum Beispiel den JPG-Dateien, eine verlustbehaftete Bildkompression eingesetzt, welche die Qualität weiter mindern kann.

Vektorgrafiken lassen sich ohne Qualitätsverlust beliebig skalieren. Hier ein Bildvergleich:

| Pixelgrafik | Vektorgrafik |

|

|

|

|

|

|

Populäre Grafikformate:

Bitte lesen:

https://www.easy4me.info/downloads/locked/image_editing_skriptum.pdf

DPI, usw.:

Kryptographie:

Worum geht es?

Beginnend bei Julius Caesar bis hin zur modernen asymmetrischen Verschlüsselung wird die Geschichte der Kryptologie aufgezeichnet. Grundsätzliche Kryptologiekonzepte werden jeweils anhand eines oder mehrerer historisch relevanter Verfahren bearbeitet. Bei jedem Verfahren wird nebst der Vorgehensweise für Ver- resp. Entschlüsselung auch die Sicherheit und damit verbunden die Möglichkeit zum Knacken des Verfahrens beleuchtet.

Auf den nachfolgenden Seiten werden einige historisch wichtige Verschlüsselungstechniken aufgezeigt. Es sind dies zum Beispiel die berühmte Enigma, die im zweiten Weltkrieg als unknackbar galt, sowie moderne Verschlüsselungstechniken wie zum Beispiel die asymmetrische Verschlüsselung.

Die Informationen zu den Unterrichtsunterlagen stammen zu einem wesentlichen Teil aus dem Buch „CODES“ von Simon Singh. Das Buch ist sehr verständlich geschrieben und eignet sich auch als Lektüre auf der Sekundarstufe 2.

Downloads

| Glossar zur Kryptologie | Word [116 KB] |

Streifzug durch die Geschichte der Kryptologie: Caesar

Worum geht es?

Auf die Zeit des römischen Feldherrn Julius Caesar (100 - 44 v. Chr.) geht die Verwendung der Verschlüsselung für militärische Zwecke zurück. Im gallischen Krieg verfasste er eine Nachricht an Quintus Cicero, der mit seinen Leuten belagert wurde und kurz davor stand sich zu ergeben.

Die nach ihm benannte Caesar-Verschlüsselung war ein symmetrisches, monoalphabetisches Verfahren. Die Tatsache, dass der gleiche Klartextbuchstabe immer wieder zum gleichen Geheimtextbuchstaben chiffriert wird, macht das Verfahren aus heutiger Sicht alles andere als sicher.

Caesar verschlüsseln, entschlüsseln und knacken – davon handelt dieses Modul.

Downloads

Lesen:

| Die Caesar-Verschüsselung |

Basteln:

Chiffrierscheibe

![]() Download [ 232,54 KB | pdf ]

Download [ 232,54 KB | pdf ]

Aufgaben: Caesar

| Aufgabe 1 | PDF [19 KB] · Word [86 KB] |

| Aufgabe 2 Download [ 76,5 KB | doc ] | Aufgabe 3 Download [ 82 KB | doc |

| Die Caesar-Verschüsselung knacken | PDF [27 KB] · Word [122 KB] | |

| Aufgaben zum Knacken von Caesar | PDF [24 KB] · Word [153 KB] |

Streifzug durch die Geschichte der Kryptologie: Vigenère

Worum geht es?

Der französische Diplomat Blaise de Vigenère (*1523) war sechsundzwanzig Jahre alt, als er während einer Mission in Rom auf die Schriften eines Herrn namens Albertis stiess. Albertis schlug bereits 1460 vor, dass man für die Verschlüsselung zwei Geheimtextalphabete verwenden solle und sie während dem Verschlüsseln immer abwechselnd einsetzen soll. Vigenère griff die Grundidee Albertis auf und entwickelte sie weiter. Er verwendete nicht nur 2 sondern 26 Geheimtextalphabete.

Mit dieser sogenannten polyalphabetischen Verschlüsselung wurde nun sichergestellt, dass gleiche Klartextbuchstaben immer wieder zu anderen Geheimtextbuchstaben wurden. Die Sicherheit konnte dadurch erheblich gesteigert werden, mindestens bis 300 Jahre später Charles Babbage eine Methode fand die Vigenère-Verschlüsselung zu knacken.

Vigenère verschlüsseln, entschlüssen und knacken - davon handelt dieses Modul.

Downloads

| Die Vigenère-Verschüsselung | PDF [140 KB] · Word [306 KB] | |

| Aufgabe zur Vigenère-Verschlüsselung | PDF [106 KB] · Word [258 KB] | |

| Die Vigenère-Verschüsselung knacken | PDF [82 KB] · Word [155 KB] | |

| Aufgabe zum Knacken von Vigenère | PDF [69 KB] · Word [310 KB] | |

aus:

http://www.swisseduc.ch/informatik/daten/kryptologie_geschichte/index.html

Enigma

http://www.blinde-kuh.de/geheim/enigma.html

https://de.wikipedia.org/wiki/Enigma_(Maschine)

Hier eine kleine Slideshow zum Thema

http://de.slideshare.net/Jan_Gerhards/geschichte-undstrukturdesinternetstechnisch

Kryptographie

Der Begriff Kryptographie wird aus den griechischen Worten „krypto“ (= ich verberge) und „graphe“ (= das Schriftstück) hergeleitet. Er beinhaltet alle Methoden, Verfahren und Werkzeuge, um Daten so zu verschlüsseln (chiffrieren) und unkenntlich zu machen, dass diese vor unbefugtem Zugriff oder Missbrauch (durch entschlüsseln (dechiffrieren)) geschützt sind. Im Gegensatz zu Steganographie befasst sie sich nicht damit, die Kommunikation an sich zu verschleiern, sondern vor allem damit, den Inhalt von Nachrichten für Dritte unzugänglich zu machen. Kryptoanalyse und Kryptographie bilden die wesentlichen Teilgebiete der Kryptologie. Entgegen dieser eindeutigen Abgrenzung werden die Begrifflichkeiten Kryptologie und Kryptographie oft synonym verwendet.

Die vier Ziele der modernen Kryptographie sind es, Vertraulichkeit, Integrität, Authentizität und Verbindlichkeit zu gewährleisten. Nicht alle kryptographischen Systeme und Algorithmen erreichen sämtliche genannten Ziele.

Die Verschlüsselung hat das Ziel, einen Klartext unter Verwendung eines Schlüssels in ein Chiffrat umzuwandeln, sodass es mit dem passenden Schlüssel leicht ist, aus dem Chiffrat wieder den Klartext zu gewinnen, es aber kaum möglich ist, dies ohne den Schlüssel zu tun.

Abbildung 1 zeigt die schematische Darstellung eines herkömmlich kryptographisch gesicherten Kommunikationsvorgangs. Ein zu übermittelnder Klartext wird vom Absender mittels eines geheimen Schlüssels, der über einen sicheren Schlüsselkanal zum Empfänger zu transportieren ist, verschlüsselt und über einen unsicheren Übertragungskanal zum Empfänger weitergeleitet. Der Empfänger kann mithilfe des Schlüssels die Entschlüsselung vornehmen. Abbildung 2 zeigt den Vorgang bei Verwendung eines getrennten Schlüsselpaares. Hier muss kein Schlüssel über einen abzusichernden Kanal übertragen werden.